TL;DR:

- Die Sicherheit von WordPress-Websites erfordert einen kontinuierlichen Workflow mit Staging, Authentifizierung, Backups und Monitoring. Professionelle Prozesse und regelmäßige Audits sind entscheidend, um Sicherheitslücken nach der Einrichtung zu schließen und Angriffe frühzeitig zu erkennen. Ein ganzheitliches Sicherheitskonzept schützt Unternehmen effektiv vor Datenverlust und Website-Ausfällen.

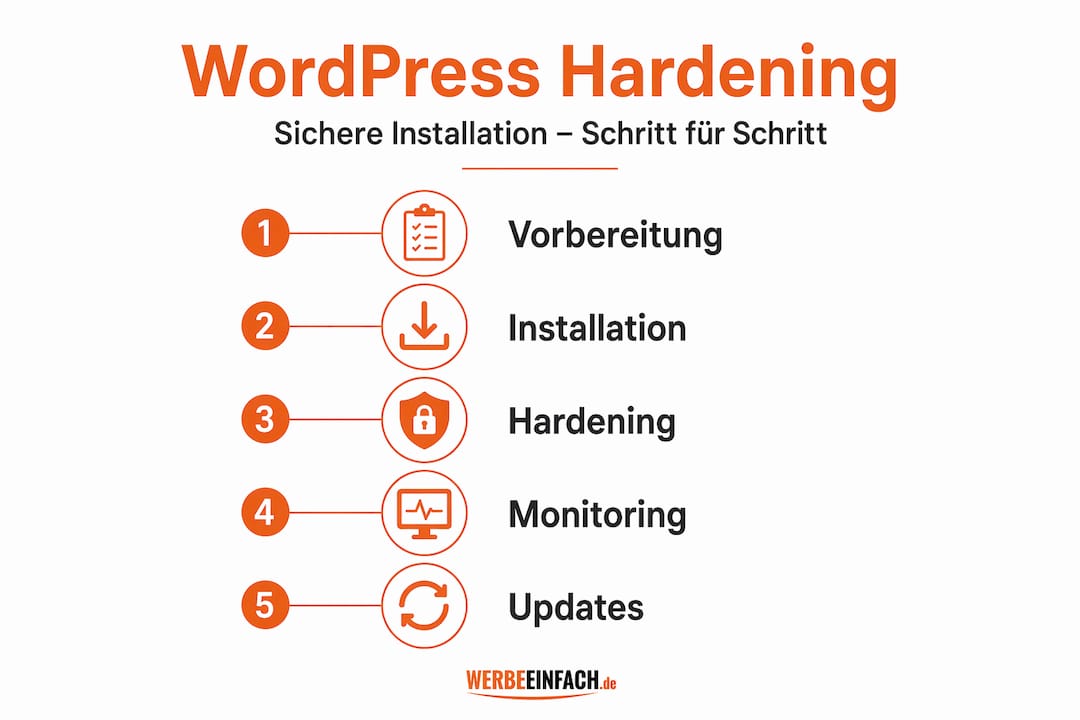

Die meisten WordPress-Hacks treffen Unternehmen nicht im laufenden Betrieb, sondern bereits beim Setup. Falsch konfigurierte Zugriffsrechte, schwache Passwörter und fehlende Backup-Prozesse entstehen in den ersten Stunden nach der Installation und bleiben oft monatelang unentdeckt. Wer eine professionelle Online-Präsenz betreibt, kann sich diese Schwachstellen nicht leisten. Dieser Leitfaden zeigt dir Schritt für Schritt, wie ein sicherer WordPress-Installations-Workflow wirklich aussieht. Von der Vorbereitung über Staging und Authentifizierung bis zu Backups und Monitoring bekommst du einen durchgängig praxistauglichen Ablauf.

Inhaltsverzeichnis

- Sichere WordPress-Installation: Anforderungen und Ablauf im Überblick

- Staging und Quarantäne als erste Sicherheitslinie

- Starke Authentifizierung und Schutzmechanismen vor Launch etablieren

- Backups und Überwachungsmechanismen: Absicherung für den Ernstfall

- Mehrschichtige Sicherheitsstrategie: So spielen Updates, Tools und Prozesse zusammen

- Perspektive: Warum Sicherheits-Plugins alleine nie genügen und was Profis anders machen

- So setzt du WordPress-Sicherheit gewinnbringend um – mit professioneller Unterstützung

- Häufig gestellte Fragen zum sicheren WordPress-Installation-Workflow

Wichtige Erkenntnisse

| Punkt | Details |

|---|---|

| Staging schützt Live-System | Alle Änderungen an der WordPress-Seite sollten zuerst in einer abgesicherten Testumgebung geprüft werden. |

| Starke Authentifizierung von Anfang an | Bereits beim Setup müssen beste Passwort- und Schutzmechanismen umgesetzt werden, um Angreifer außen vor zu halten. |

| Verlässliche Backups und Monitoring | Nur regelmäßige Backups und laufende Überwachung machen die Website auch im Ernstfall schnell wiederherstellbar. |

| Mehrschichtige Workflow-Strategie | Richtige Sicherheit erreicht man nur durch eine abgestimmte Kombination aus Prozessen, Tools und Kontrolle – nicht durch einzelne Plugins. |

Sichere WordPress-Installation: Anforderungen und Ablauf im Überblick

Ein sicherer WordPress-Workflow beginnt nicht mit dem ersten Klick im Backend. Er beginnt mit einer gründlichen Vorbereitung. Entscheider, die diesen Schritt überspringen, riskieren nachträglichen Mehraufwand, Sicherheitslücken und schlimmstenfalls den vollständigen Verlust der Website-Daten.

WordPress-Hardening ist nach Aussage der offiziellen Entwicklerdokumentation eine kontinuierliche Aufgabe und erfordert aktuelle Systemkomponenten auf allen Ebenen. Das bedeutet: Einmal absichern reicht nicht. Der Workflow muss von Anfang an auf Wiederholbarkeit ausgelegt sein.

Bevor du mit der Installation beginnst, solltest du folgende Grundvoraussetzungen erfüllen:

| Anforderung | Empfohlene Version / Spezifikation | Einsatzbereich |

|---|---|---|

| PHP | 8.2 oder höher | Laufzeitumgebung |

| MySQL / MariaDB | MySQL 8.0 / MariaDB 10.6+ | Datenbank |

| SSL-Zertifikat | Let’s Encrypt oder kommerziell | Verschlüsselung |

| WordPress Core | Aktuelle Stable-Version | CMS-Basis |

| Backup-Tool | UpdraftPlus, BackWPup oder Hosting-nativ | Datensicherung |

| Sicherheits-Plugin | Wordfence, Solid Security oder ähnlich | Schutzebene |

| Staging-Umgebung | Hosting-integriert oder subdomain-basiert | Testbetrieb |

Diese Tabelle ist kein Wunschzettel, sondern Mindestanforderung. Wer ein professionelles Hosting über eine erfahrene WordPress Agentur nutzt, bekommt viele dieser Voraussetzungen bereits vorkonfiguriert geliefert.

Die vier zentralen Bausteine eines sicheren Workflows lassen sich so zusammenfassen:

- Staging und Quarantäne: Alle Änderungen werden erst im Testsystem validiert, bevor sie live gehen.

- Authentifizierung und Schutz: Zugänge sind vor dem Launch konsequent gehärtet.

- Backup und Verifikation: Backups existieren nicht nur, sie werden auch regelmäßig auf Wiederherstellbarkeit geprüft.

- Monitoring und Reaktion: Das System überwacht sich aktiv selbst und meldet Anomalien sofort.

Wer alle vier Bausteine konsequent umsetzt, legt die Grundlage für eine stabile und sichere Website, die auch unter professionellen Anforderungen standhält. Der WordPress Wartung und Sicherheit kommt dabei eine tragende Rolle zu, die viele Unternehmer unterschätzen.

Staging und Quarantäne als erste Sicherheitslinie

Staging ist mehr als eine Spielwiese für Entwickler. Es ist die erste aktive Sicherheitsmaßnahme in jedem professionellen WordPress-Workflow. Eine Staging-Umgebung ist eine exakte Kopie deiner Website, die auf einem separaten Server oder einer Subdomain läuft und für Besucher nicht sichtbar ist.

Staging minimiert die Risiken für das Live-System, indem Änderungen zuerst sicher getestet werden, bevor sie in die Produktion gelangen. Das klingt selbstverständlich. Aber in der Praxis verzichten erschreckend viele Unternehmen darauf und testen direkt auf dem Live-System, was einem Blindflug gleichkommt.

| Staging-Ansatz | Aufwand | Nutzen | Risiko ohne Staging |

|---|---|---|---|

| Hosting-integriertes Staging | Gering | Hoch | Produktionsausfall |

| Subdomain-basiertes Staging | Mittel | Hoch | Datenverlust |

| Lokale Entwicklungsumgebung | Hoch | Sehr hoch | Unkontrollierte Deployments |

| Kein Staging | Keiner | Keiner | Sehr hoch |

Die Wahl des richtigen Staging-Ansatzes hängt von der Teamgröße und der Komplexität des Projekts ab. Für Unternehmen mit aktiven E-Commerce-Funktionen oder komplexen Formularen ist ein hosting-integriertes Staging der schnellste und zuverlässigste Einstieg.

Besonders wichtig ist die korrekte Konfiguration der Staging-Umgebung. Zwei kritische Fehler passieren regelmäßig:

- Öffentlich zugängliches Staging: Wenn die Staging-URL nicht mit einem Passwortschutz oder einer IP-Whitelist gesichert ist, können Suchmaschinen und Angreifer die Seite finden und indexieren.

- Falsche Zugriffsrechte: Wenn Staging und Live-System dieselben Datenbankzugangsdaten teilen, reicht ein Angriff auf das Staging-System, um das Live-System zu gefährden.

Gemäß der offiziellen Hardening-Empfehlungen ist Staging und Quarantäne der erste Schritt in einem seriösen Sicherheits-Workflow. Wer eine professionelle Websiteerstellung mit Staging in Anspruch nimmt, bekommt diese Trennung von Anfang an sauber aufgesetzt.

Profi-Tipp: Stelle sicher, dass deine Staging-Umgebung in der "robots.txt

mitDisallow: /` gesperrt ist und über HTTP-Auth zusätzlich geschützt wird. Nur so verhinderst du, dass Google oder andere Crawler die Testversion indexieren und Angreifer sie als Angriffsziel nutzen.

Die Trennung von Live und Test schützt nicht nur deine Daten, sondern auch deinen Geschäftsbetrieb. Ein Produktionsausfall von auch nur einer Stunde kann für ein Unternehmen mit aktivem Online-Vertrieb spürbare Umsatzverluste bedeuten. Staging ist also kein optionaler Luxus, sondern eine echte Investition in Verfügbarkeit und Sicherheit.

Starke Authentifizierung und Schutzmechanismen vor Launch etablieren

Zugangsdaten sind die häufigste Angriffsfläche bei WordPress-Installationen. Brute-Force-Attacken, bei denen automatisierte Skripte systematisch Passwort-Kombinationen durchprobieren, gehören zu den häufigsten Angriffsvektoren weltweit. Wer diese Lücke nicht schon vor dem ersten Launch schließt, lädt Angreifer regelrecht ein.

Starke Passwörter, Zwei-Faktor-Authentifizierung und Brute-Force-Schutz sind laut der offiziellen WordPress-Plattformdokumentation essenziell und müssen von Anfang an konsequent eingerichtet werden. Das ist kein optionales Feature, das man später nachziehen kann.

Hier ist die bewährte Schritt-für-Schritt-Abfolge vor dem Go-Live:

- Standard-Admin-Username ändern: Ersetze

admindurch einen individuellen Benutzernamen, der nicht erratbar ist. - Starkes Passwort generieren: Mindestens 16 Zeichen, Kombination aus Groß- und Kleinbuchstaben, Ziffern und Sonderzeichen. Nutze einen Passwort-Manager.

- Zwei-Faktor-Authentifizierung (2FA) aktivieren: Für alle Benutzerkonten mit Editor-Rechten oder höher. Plugins wie WP 2FA oder ähnliche Lösungen setzen das schnell um.

- Anmeldeversuche begrenzen: Konfiguriere ein Limit, zum Beispiel maximal fünf Fehlversuche, bevor eine IP-Adresse temporär gesperrt wird.

- Login-URL anpassen: Die Standard-URL

/wp-administ jedem Angreifer bekannt. Eine individuelle Login-URL erhöht die Hürde für automatisierte Angriffe spürbar. - Benutzerrollen sauber vergeben: Jeder Nutzer erhält nur die Rechte, die er wirklich braucht. Redakteure bekommen keine Administratorrechte.

- Inaktive Benutzerkonten deaktivieren: Ehemalige Mitarbeiter oder Agenturen, die noch aktive Accounts haben, sind ein unterschätztes Risiko.

Für Unternehmenskonten und Agenturteams gelten zusätzliche Empfehlungen:

- IP-Whitelist für Administratoren: Nur bekannte IP-Adressen dürfen auf das Backend zugreifen. Das ist besonders sinnvoll, wenn das Team immer von denselben Büro-Standorten aus arbeitet.

- Rollenbasiertes Zugriffsmanagement dokumentieren: Halte schriftlich fest, welche Person welche Rechte hat und warum. Das erleichtert Audits und schützt bei Personalwechseln.

- Separate Konten für Agenturzugang: Wenn externe Dienstleister Zugang benötigen, erstelle temporäre Konten mit genau definierten Rechten und lösche sie nach Abschluss des Projekts.

Whitelists gezielt konfigurieren ist dabei besonders wichtig, damit legitime Teamzugriffe nicht fälschlicherweise blockiert werden. Eine zu restriktive Konfiguration kann sonst den eigenen Workflow lahmlegen.

Ergänzend empfehlen wir die Nutzung einer strukturierten Sicherheits-Checkliste für Websites, die alle relevanten Schutzmaßnahmen systematisch abarbeitet. Unser WordPress-Expertenteam setzt diese Maßnahmen bei jeder Projektübergabe standardmäßig um.

Profi-Tipp: Aktiviere Benachrichtigungen für fehlgeschlagene Anmeldeversuche per E-Mail. So erkennst du Brute-Force-Wellen frühzeitig und kannst reagieren, bevor Schaden entsteht.

Authentifizierung ist kein einmaliger Setup-Schritt. Überprüfe die Zugangsliste deiner WordPress-Installation mindestens vierteljährlich. Unternehmen, die regelmäßig mit Freelancern oder Agenturen arbeiten, sollten diese Prüfung nach jedem Projektabschluss durchführen.

Backups und Überwachungsmechanismen: Absicherung für den Ernstfall

Selbst das beste Sicherheitskonzept kann nicht jeden Angriff verhindern. Backups und Monitoring sind die letzte Verteidigungslinie. Sie entscheiden darüber, wie schnell ein Unternehmen nach einem Vorfall wieder handlungsfähig ist.

“Nur wer seine Backups regelmäßig auf Wiederherstellbarkeit prüft, hat ein echtes Backup. Alles andere ist ein falsches Sicherheitsgefühl.”

Die WordPress-Entwicklerdokumentation empfiehlt ausdrücklich vertrauenswürdige Backups mit Prüfsummen, schreibgeschützter Aufbewahrung sowie den Einsatz von Intrusion Detection Systemen als aktive Präventionsstrategie.

So baust du eine zuverlässige Backup-Strategie auf:

- Backup-Häufigkeit festlegen: Täglich für aktive Websites mit regelmäßigem Content oder Transaktionen. Wöchentlich als Minimum für statische Präsenzen.

- Backup-Speicherorte diversifizieren: Speichere Backups niemals nur auf demselben Server wie die Website. Cloud-Speicher (Google Drive, Amazon S3, Dropbox) oder externe FTP-Server sind sinnvolle Ergänzungen.

- Backup-Integrität regelmäßig prüfen: Starte einmal pro Monat einen Test-Restore in der Staging-Umgebung. Nur so weißt du, ob das Backup tatsächlich funktioniert.

- Datenbank und Dateisystem separat sichern: Sichere Datenbank und Dateisystem getrennt. So kannst du im Ernstfall gezielt nur die benötigten Komponenten wiederherstellen.

- Backup-Versionen aufbewahren: Mindestens 14 Tage Backup-Geschichte ermöglicht es, zu einem Zeitpunkt vor einer Kompromittierung zurückzukehren.

Monitoring ergänzt die Backup-Strategie und schließt die Lücke zwischen Angriff und Reaktion:

- Uptime-Monitoring: Dienste wie UptimeRobot prüfen alle paar Minuten, ob deine Website erreichbar ist und melden Ausfälle sofort per E-Mail oder SMS.

- Malware-Scanning: Automatisierte Scans auf Plugin- oder Serverebene erkennen bösartigen Code, bevor er Schaden anrichtet.

- Änderungsprotokoll für Dateisystem: Ein Intrusion Detection System protokolliert, wenn Core-Dateien, Themes oder Plugins unerwartet verändert werden.

- Fehlerprotokoll auswerten: Werte PHP-Fehlerprotokolle und Zugriffsprotokolle regelmäßig aus. Ungewöhnliche Muster sind oft frühe Warnsignale.

Typische Fehler, die du unbedingt vermeiden solltest:

- Backups auf demselben Server speichern: Wird der Server kompromittiert, sind auch die Backups verloren.

- Kein Test-Restore: Ein Backup, das nicht wiederherstellbar ist, hat keinen Wert.

- Monitoring erst nach dem ersten Ausfall einrichten: Dann ist es zu spät.

Wir empfehlen dir, die WordPress Wartung und Backup-Lösung professionell betreuen zu lassen. Reale Einblicke in typische Echtbetrieb-Szenarien findest du in unserem WP-Tagebuch, das zeigt, welche Herausforderungen in der Praxis wirklich auftreten.

Mehrschichtige Sicherheitsstrategie: So spielen Updates, Tools und Prozesse zusammen

Einzelne Sicherheitsmaßnahmen wirken nur im Zusammenspiel wirklich. Ein gutes Passwort nützt wenig, wenn ein veraltetes Plugin eine bekannte Sicherheitslücke enthält. Backups sind wertlos, wenn niemand im Team weiß, wie man sie wiederherstellt. Sicherheit braucht Schichten.

Das sogenannte Layer-Prinzip beschreibt genau das. Experten empfehlen mehrere Schutzebenen auf App-, Backup- und Serverebene, die unabhängig voneinander funktionieren und sich gegenseitig verstärken.

| Sicherheitsebene | Maßnahmen | Aufwand | Nutzen | Typische Kosten |

|---|---|---|---|---|

| Applikationsebene | Updates, Rollen, 2FA, Login-Schutz | Mittel | Sehr hoch | Gering bis mittel |

| Authentifizierungsebene | 2FA, Passwort-Policies, Whitelists | Gering | Hoch | Gering |

| Backup-Ebene | Tägliche Backups, Test-Restore, Offsite | Mittel | Kritisch | Gering bis mittel |

| Infrastrukturebene | Server-Firewall, SSL, DDoS-Schutz | Hoch | Sehr hoch | Mittel bis hoch |

| Monitoring-Ebene | Uptime, Malware-Scan, Log-Analyse | Mittel | Hoch | Gering |

Eine wichtige Zahl: Laut aktuellen Sicherheitsanalysen aus dem WordPress-Ökosystem werden über 90 Prozent aller gehackten WordPress-Installationen durch veraltete Plugins, Themes oder den WordPress-Core selbst kompromittiert. Updates sind also nicht optional, sie sind die wichtigste einzelne Schutzmaßnahme überhaupt.

Plugins sind dabei ein zweischneidiges Schwert. Sie bieten Funktionen, die einzeln kaum selbst zu entwickeln wären. Aber jedes Plugin ist eine potenzielle Angriffsfläche. Security-Plugins sind kein Ersatz für Konfigurations-Disziplin und einen durchdachten Workflow. Sie verstärken, aber sie ersetzen keine Prozesse.

Was das in der Praxis bedeutet: Ein Security-Plugin, das auf einer nicht gepatchten WordPress-Version läuft, gibt dir das Gefühl von Sicherheit, ohne sie wirklich zu liefern. Trügerische Sicherheit ist gefährlicher als keine.

Profi-Tipp: Etabliere einen festen Wartungsrythmus, zum Beispiel jeden Dienstagvormittag, in dem Updates eingespielt, Backups überprüft und Sicherheitsprotokolle ausgewertet werden. Diese Routine dauert je nach Installation zwischen 20 und 45 Minuten und schützt effektiver als jedes Plugin allein.

Die Vorteile einer professionellen WordPress-Agentur liegen genau hier: Ein erfahrenes Team übernimmt diese Prozesse zuverlässig und schlägt bei kritischen Sicherheitsupdates sofort an, bevor ein Angriff erfolgen kann.

Perspektive: Warum Sicherheits-Plugins alleine nie genügen und was Profis anders machen

Hier ist eine unbequeme Wahrheit aus über 14 Jahren WordPress-Projekten: Die meisten Unternehmen installieren ein Security-Plugin und glauben, damit erledigt zu haben, was erledigt werden muss. Das ist der Plug&Play-Mythos der WordPress-Sicherheit. Und er kostet Unternehmen jedes Jahr bares Geld.

Ein Security-Plugin ist wie eine Alarmanlage in einem Haus, das keine stabilen Schlösser hat. Die Alarmanlage meldet den Einbruch. Aber verhindert hat sie nichts.

Kein Plugin ersetzt den Bedarf an kontinuierlichen Prozessen für Prävention und Hardening. Das ist keine Meinung. Das ist dokumentierter Konsens unter Sicherheitsexperten. Was Profis wirklich unterscheidet, ist nicht das Tool. Es ist die Disziplin im Prozess.

Was wir in der Praxis immer wieder beobachten: Unternehmen, die einen sauber dokumentierten Sicherheits-Workflow haben und ihn regelmäßig auditieren, sind nach einem Sicherheitsvorfall in Stunden wieder online. Unternehmen ohne Prozess brauchen Tage. Manchmal Wochen. Manchmal kommen sie nicht mehr zurück.

Die interne Kontrolle ist genauso wichtig wie die externe Absicherung. Wer im Team dokumentiert, wer welche Rechte hat, welche Plugins installiert sind und wann das letzte Backup erfolgreich getestet wurde, hat eine Grundlage. Wer das nicht hat, navigiert im Dunkeln.

Unser klarer Rat: Plane mindestens einmal pro Quartal ein internes Security-Audit. Überprüfe Benutzerkonten, gehe die Plugin-Liste durch, prüfe Backup-Logs und teste einen Restore. Das kostet wenig Zeit und verhindert sehr viel Schaden. Im WP-Tagebuch findest du reale Einblicke, wie solche Audits in Projekten konkret aussehen und welche Probleme dabei regelmäßig zutage kommen.

Sicherheit ist kein Zustand. Sie ist ein Prozess. Wer das verinnerlicht, hat den wichtigsten Schritt gemacht.

So setzt du WordPress-Sicherheit gewinnbringend um – mit professioneller Unterstützung

Wenn du diesen Leitfaden gelesen hast, weißt du: Sicherheit bei WordPress ist keine einmalige Aktion, sondern ein kontinuierlicher Workflow aus Staging, Authentifizierung, Backups und Monitoring. Das ist der Anspruch, den wir bei WERBEEINFACH.de täglich in Projekten umsetzen.

Gerade für Unternehmen, die ihre Online-Präsenz professionell betreiben wollen, ohne selbst ein internes IT-Sicherheitsteam aufzubauen, ist eine verlässliche Agentur der entscheidende Hebel. Wir übernehmen die WordPress Wartung vollständig, inklusive Updates, Backup-Überwachung und Sicherheitsaudits. Wenn du eine neue Präsenz planst, erstellen wir deine WordPress-Website von Anfang an mit einem sicheren Workflow. Und wenn du den technischen Schutz deiner bestehenden Website auf ein neues Niveau heben willst, stehen wir dir dabei zur Seite.

Häufig gestellte Fragen zum sicheren WordPress-Installation-Workflow

Warum ist ein Staging-System für die WordPress-Installation wichtig?

Ein Staging-System erlaubt das risikofreie Testen von Änderungen, ohne das Live-System zu gefährden, und schützt zuverlässig vor Produktionsausfällen durch fehlerhafte Deployments.

Welche Maßnahmen verhindern Brute-Force-Angriffe beim WordPress-Setup?

Starke Passwörter, Zwei-Faktor-Authentifizierung und dedizierte Schutzfunktionen blockieren Brute-Force-Angriffe zuverlässig. Zwei-Faktor und robuste Passwörter sind dabei laut offizieller WordPress-Dokumentation unverzichtbar.

Wie oft sollten Backups und Updates bei WordPress geprüft werden?

Mindestens wöchentliche Backups und kontinuierliche Updates sind Pflicht, denn nur aktuelle Versionen erhalten Sicherheitsupdates und müssen regelmäßig auf Wiederherstellbarkeit getestet werden.

Ersetzen Security-Plugins eine mehrschichtige Workflow-Strategie?

Nein. Security-Plugins sind kein vollwertiger Ersatz für durchdachte Security-Prozesse und kontinuierliches Hardening, sondern nur ein einzelner Baustein im Gesamtkonzept.

Welche Rollen spielen Monitoring und Intrusion Detection nach der Installation?

Monitoring und Intrusion Detection erkennen Angriffe und Anomalien frühzeitig und begrenzen dadurch den Schaden. Die WordPress-Dokumentation empfiehlt beides ausdrücklich als aktive Präventionsstrategie nach der Installation.